接上文 电脑小白使用Shadowsocks搭建翻墙服务器傻瓜式手把手教程

你会否觉得配置好自己的专属Shadowsocks服务器后,每新增一台设备都要配置一番很麻烦。

如果你是外贸办公室使用,每一台电脑都要装SS客户端,调试一阵,是否很费时间而且客户端分散化也给维护带来困难?

这种情况下,你需要一台能运行SS提供智能翻墙服务的路由器!

下面开始教程:

购买一台智能路由器

联想 newifi 新路由1 1200Mbps智能无线路由器 三USB口 千兆LAN口 11AC双频 京东链接,查了其历史价格,最低到过99元,现在199元的价格很坑爹!京东的服务不值这接近一半的差价!

联想newifi新路由 Y1S 淘宝链接。在这选一家购买吧,省一点。

本来想推荐我在用的Newifi Mini的,可惜那个下市了。 Newifi Mini用下来印象不错,所以还推荐买它家的机型。

Y1S相比Newifi mini会更强点, 它默认是百兆wan 2x千兆lan 2x百兆lan,刷完固件后我们能把它变成千兆wan x1,千兆lan x1 百兆lan x3,更适合一点。

刷老毛子Padavan固件

手头上没有联想Y1S路由器,硬套之后刷Newifi mini的经验怕出现不可预测的问题,待我有空买个新路由1来实际操作一番再来完善这个教程。 当然,如果你想赞助我一台路由以便我完成此教程我也是无任欢迎的^_^ 博主已自掏腰包购买~

已买了路由器了,已到货,开箱见 买的新路由 Newifi Y1s到了,开箱苞照!

开始教程

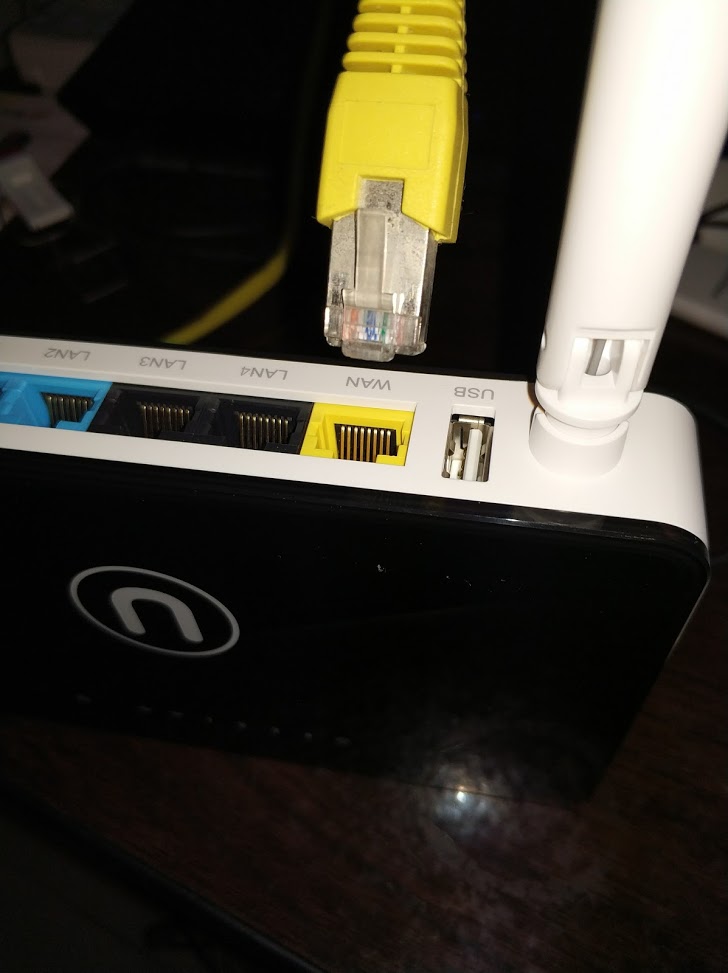

先连接Y1S的wan口到已有路由的lan口

再用一台电脑连接到Y1s的lan口,这里连接的是Lan1,随意哪个都可

连接好之后,路由器通电

指示灯如图所示表示已正常启动,打开浏览器访问管理后台 http://192.168.99.1 默认密码为 admin

进路由器后台看看,各项功能是否正常

如你的上级路由器是DHCP分配IP的,现在Y1S已自动配置好网络,你能正常上网。

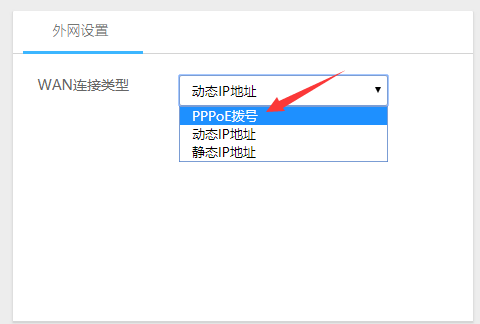

如你直接用此路由连接光猫,你还得进行拨号操作才能正常上网,如下图所示

正常上网之后,下载下列刷机的文件备用

恩山的hackpascal大佬的 Breed Bootloader 下载链接: breed-mt7620-lenovo-y1s.bin 有了这个我们才能刷强大的Padavan固件。

本站备用下载链接: breed-mt7620-lenovo-y1s.bin

恩山的hiboyhiboyhiboy大佬的Padavan固件 下载地址: https://eyun.baidu.com/s/3kV0JV19 (选择最近日期的版本下载 Y1s的固件名称为 RT-AC1200HP_GPIO_11_Y1S_256M)

本站备用下载链接: RT-AC1200HP-GPIO-11-Y1S-256MS_3.4.3.9-099_接口反转千兆WANLAN.trx

下载完之后开始正式刷机

1. 路由器进恢复模式

把路由器断电,按住电源口旁边的RST按钮,再接通电源,等五秒松开RST按钮,这时你会看到WIFI灯和USB灯双闪,表示路由器已成功进入恢复模式

2. 设置电脑本地IP

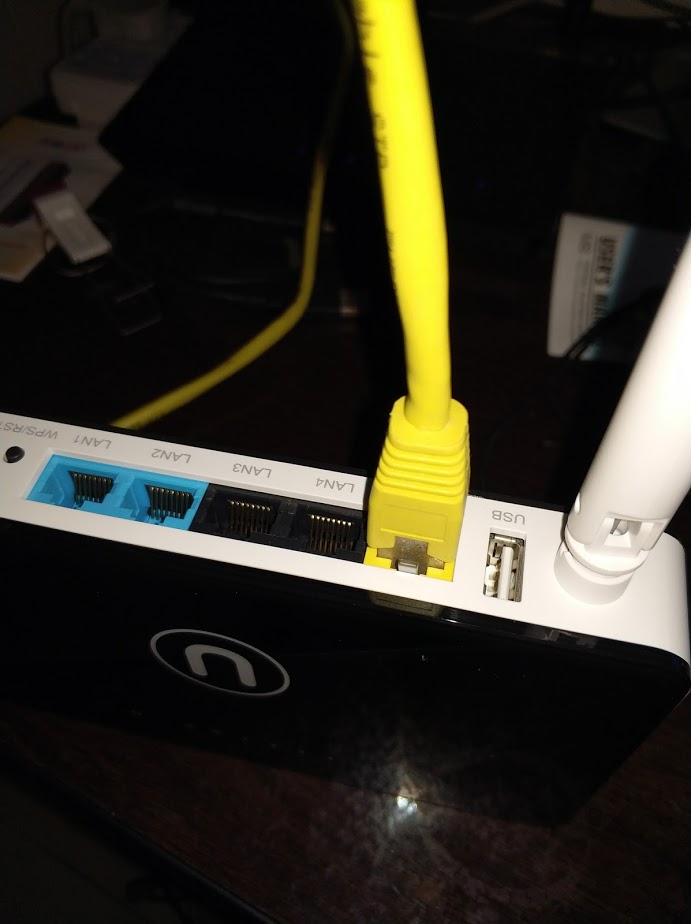

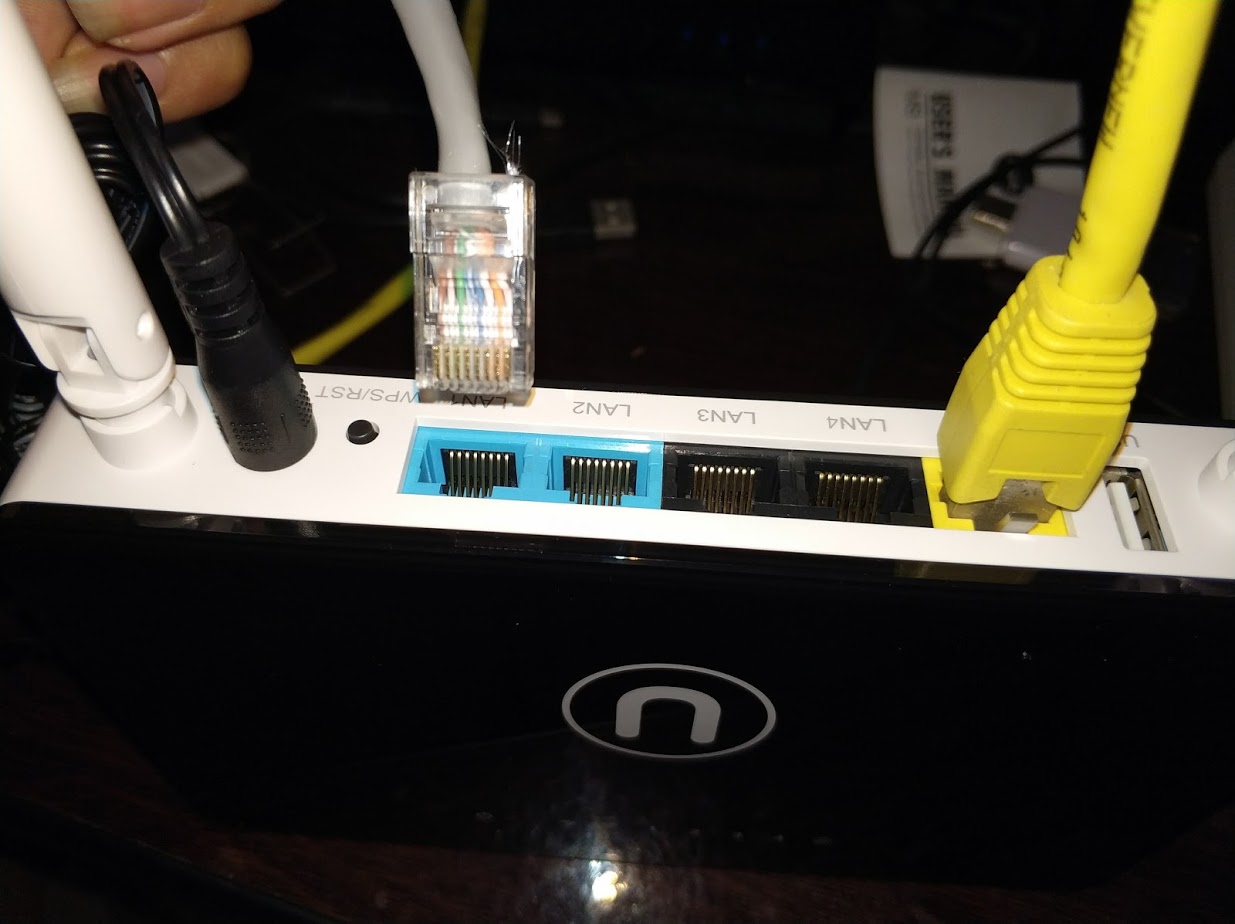

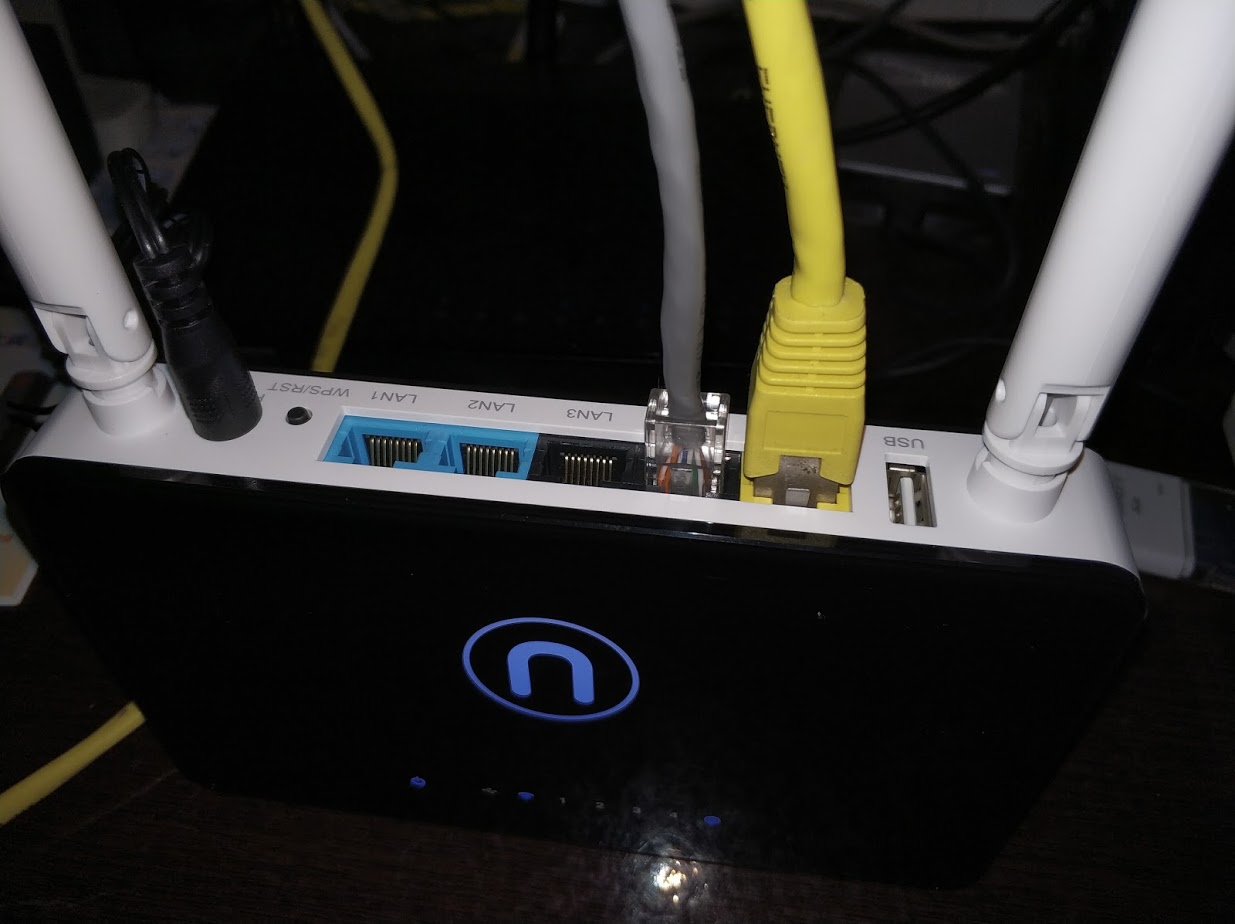

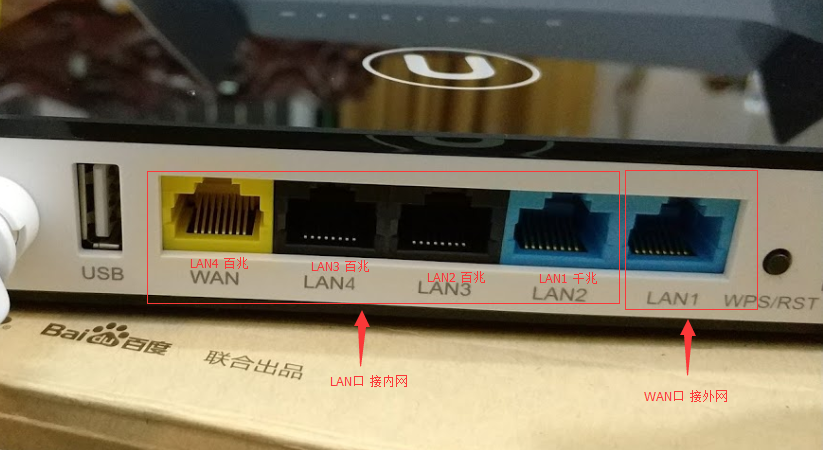

注意恢复模式千兆LAN口(蓝色的)不可用,之前我们是把电脑连接到千兆口的,现在把它连接到百兆LAN口(黑色),如下图

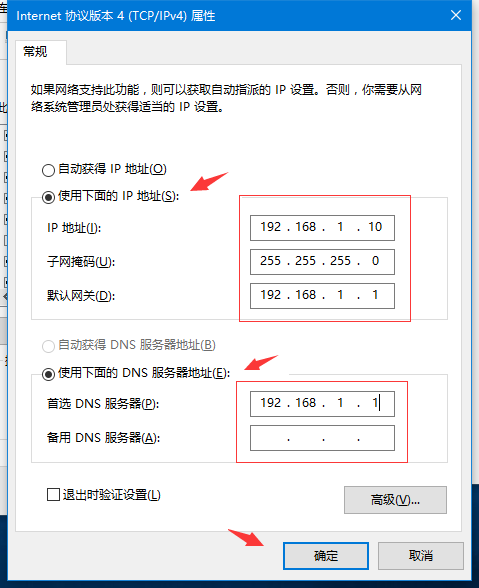

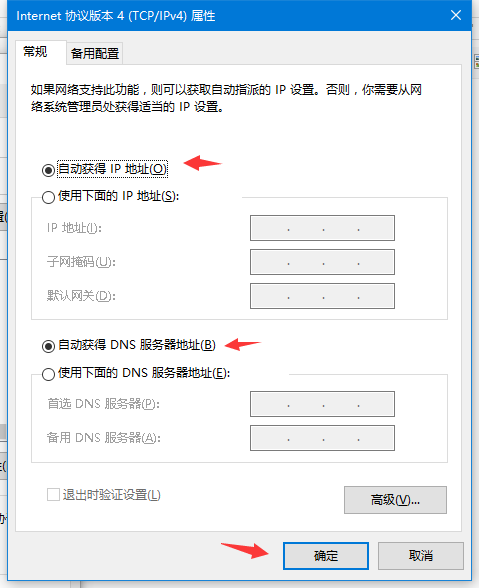

打开电脑的 控制面板–网络和internet–网络和共享中心–更改适配器–找到本地连接端口–双击它–点属性–双击Internet协议版本4–把电脑的IP设置为固定IP 如下图所示

设置为如图所示的IP,之后一路确定退出。

3. 进入恢复后台刷入 Breed

浏览器进入 192.168.1.1 显示如下

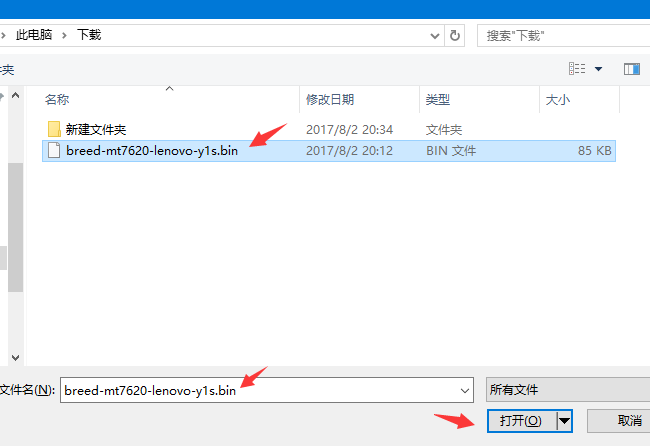

找到之前下载备用的 breed-mt7620-lenovo-y1s.bin 选中它

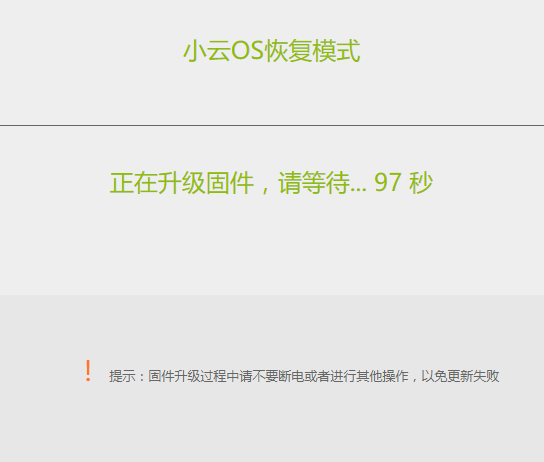

按恢复开始刷入 Breed

提示刷入成功后自动重启,等其重启完成

刷入 Breed 成功!

4. 进入Breed刷入 Padavan固件

再次拨掉电源,按住RST按钮,通电,约8秒后松开RST按钮,你还会看到指示灯双闪,表示已成功进入Breed

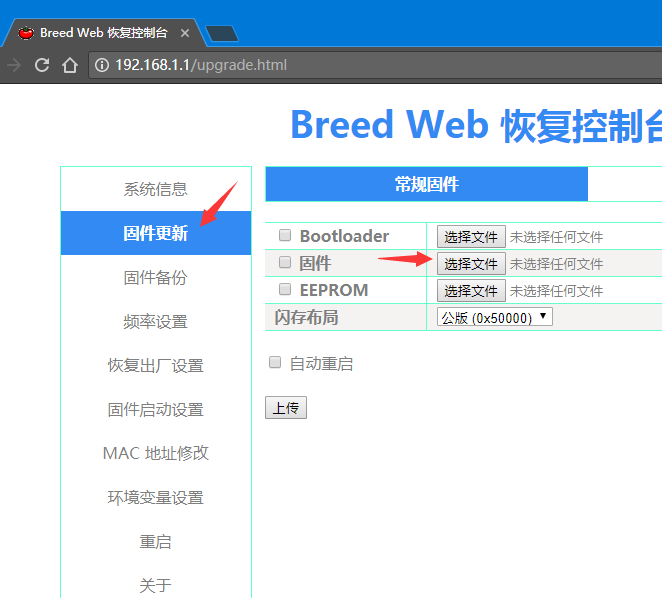

再次进入 192.168.1.1 会看到Breed的界面。

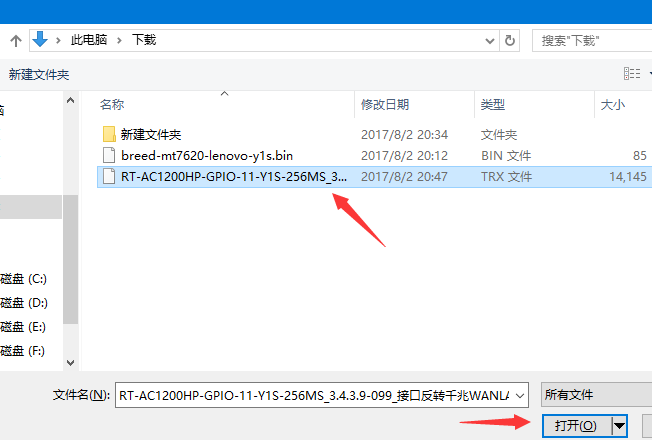

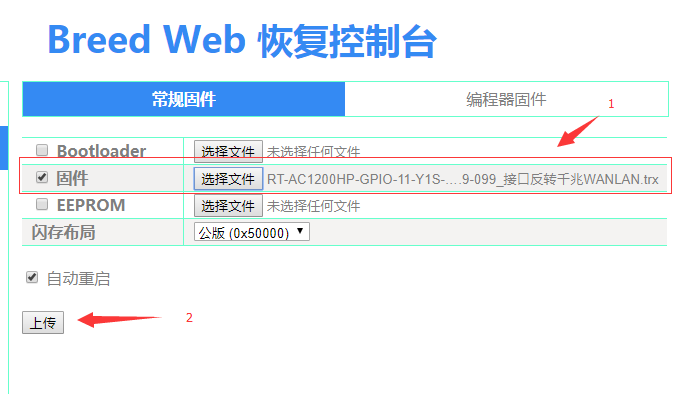

开始刷机 选择之前下载的 RT-AC1200HP-GPIO-11-Y1S-256MS_3.4.3.9-099_接口反转千兆WANLAN.trx

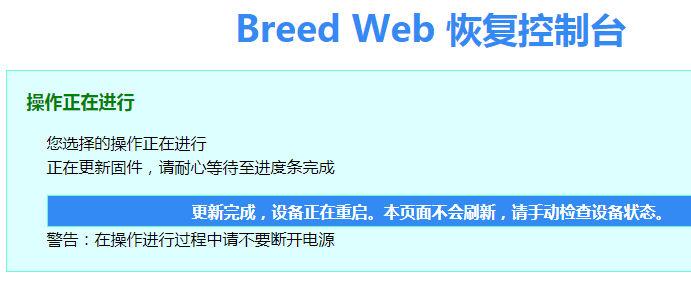

开始更新

成功刷入

5. 把刚才设置成固定IP的本地连接再改成自动获取IP地址

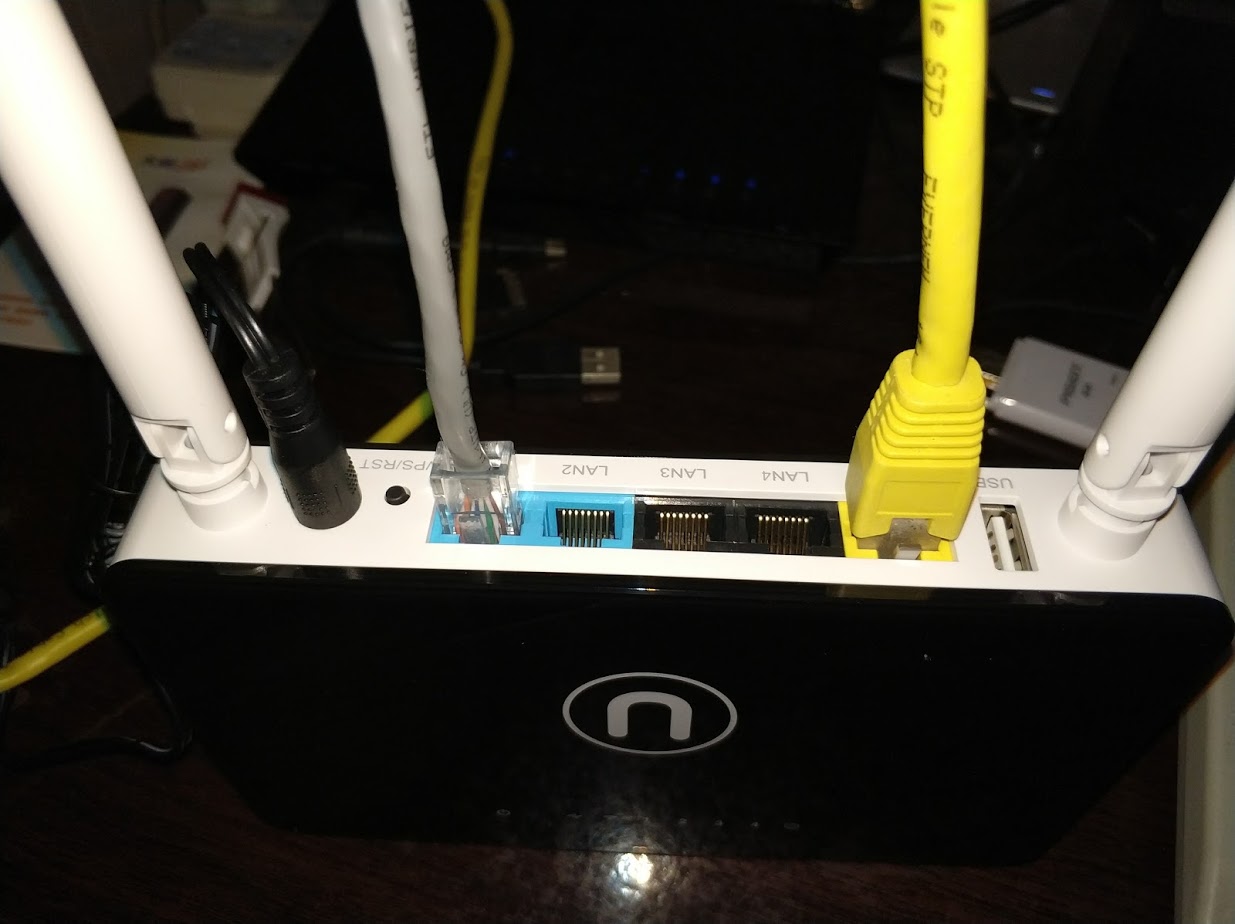

因为我们刷的是端口反转的版本,现在你的路由器端口排列如下

请把接外网网线接到原先标识为LAN1(蓝色第一个)的端口,它现在已经变为WAN口,其余电脑接余下的四个端口,有千兆内网需求可以买一个千兆交换机接在LAN2(蓝色第二个),然后所有内网机器连接交换机。

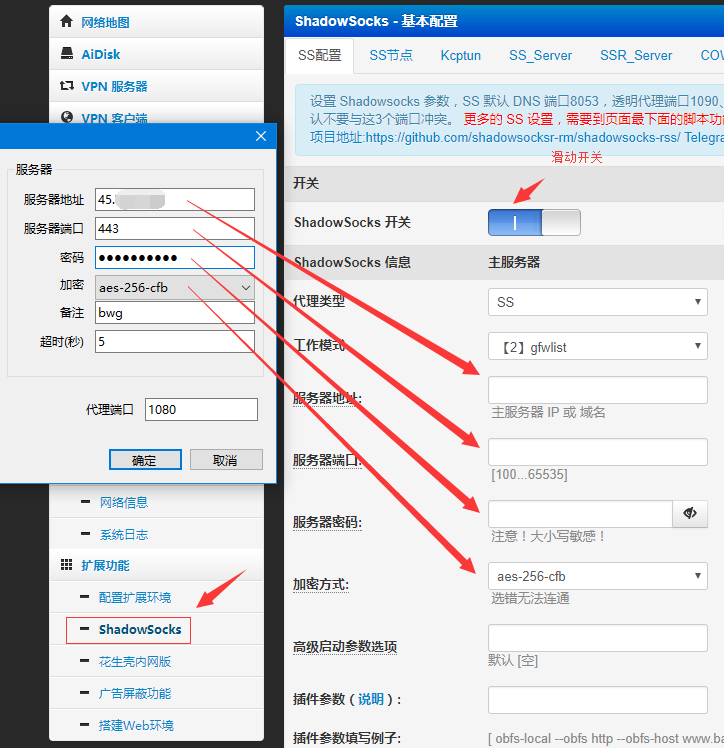

6. 进Padavan后台配置Shadowsocks自动翻墙

路由器自动重启指示灯显示如下表示已经成功启动,你会发现烦人的LOGO灯不亮了^_^

其后台管理IP地址为 192.168.123.1 默认账号/密码为:admin/admin,默认的wifi密码为1234567890

登陆后台,找到shadowsocks的选项,像配置本地客户端一样配置一下

工作模式建议选

择第二个 【2】 gfwlist (只有被墙站点才走代理)

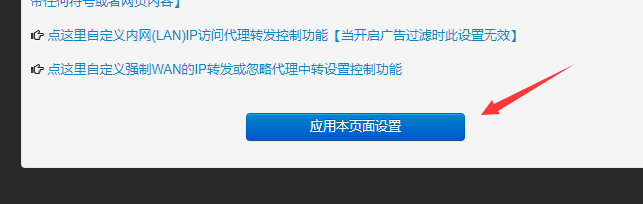

配置完成后别忘了 应用本页面设置

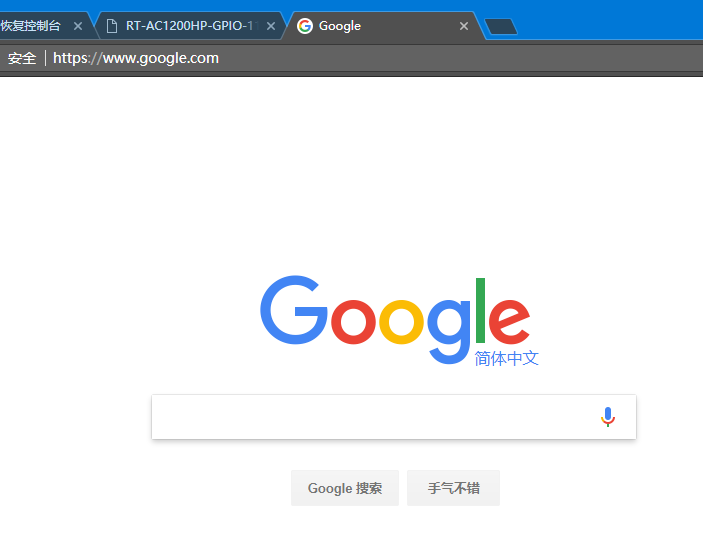

好了,你可以访问下Google能不能正常访问了

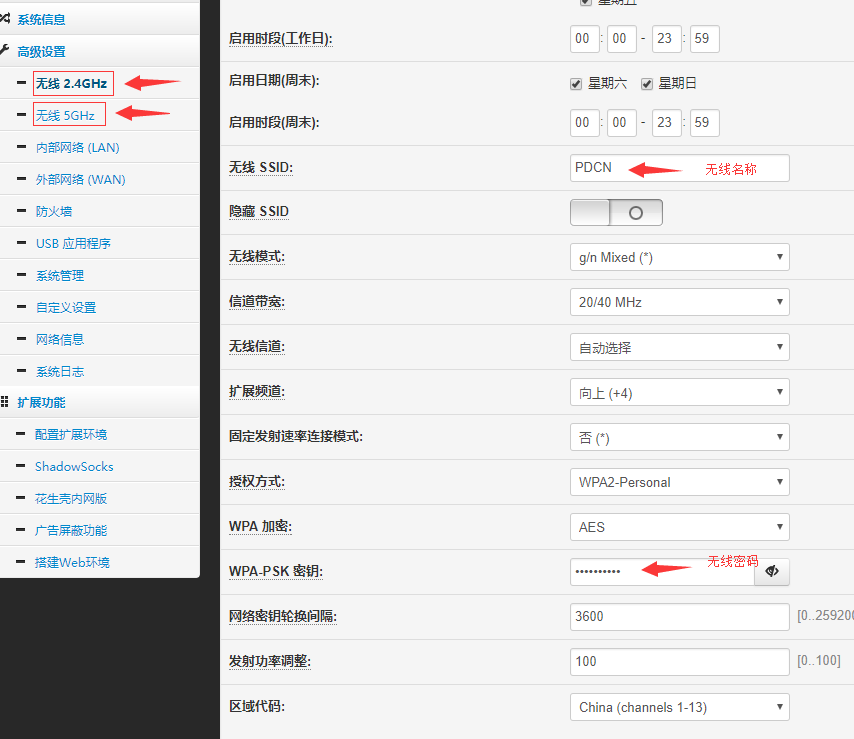

别忘了配置一下无线设置,然后把你的移动设备连接上去。

好了,教程到此结束! Enjoy your freedom network!